12. Februar 2008

Pünktlich zum nächsten „Feiertag“ senden und die BotNetz-Betreiber den nächtsen Trojaner. Da weil sie fleißig sind und sich damit so viel Geld verdienen läßt, ist es wieder ein neuer, unbekannter Virus!

Pünktlich zum nächsten „Feiertag“ senden und die BotNetz-Betreiber den nächtsen Trojaner. Da weil sie fleißig sind und sich damit so viel Geld verdienen läßt, ist es wieder ein neuer, unbekannter Virus!

Dieses mal soll es also angeblich ein Valentinsgruß sein. Die Verbreiter haben auch dazugelernt und wer nun diese Seiten besucht, bekommt ein nettes Bildchen zu sehen und nach 5 Sekunden bieter sich automatisch die Datei valentine.exe zum Download an.

Die 119.809 Byte große Datei wird aktuell (12.2.2008) von fast keinem Scanner erkannt. Lediglich eSafe ist sie „verdächtig“ und F-Secure sowie Kaspersky nennen das Kind beim Namen: Packed.Win32.Tibs.ic. Sophos hat einen anderen Namen: W32/Dorf-AW.

Interessant daran ist, dass Packed.Win32.Tibs.i recht lange bekannt ist. Jeder Scanner sollte ihn erkennen.

Die Emails selbst haben Betreffs wie:

Thinking Of U All Day

You’re Super Sweet

Blind Love

Love Poem

I Love You

und sollen uns dann auf eine Webseite locken, die lediglich aus einer IP-Adresse besteht.

Threat Expert wird genauer. Dort ist die Bedrohung bekannt als Storm Worm bzw. CME-711/Peacomm/Nuwar/Zhelatin/Tibs. Zwei seltsame Dateien werden angelegt, anhand derer der Befall schon feststellbar ist:

%System%\diperto.ini (40,270 bytes)

%System%\diperto1205-67d5.sys

Auch in der Registry legt sich der Trojaner ab. Zum Besipiel als

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_DIPERTO1205-67D5

Mehr dazu hier:

http://www.threatexpert.com/report.aspx?md5=f15f53c810a76d9413d11297516dec62

Update 12.2.:

Nachdem ich Avira ein Beispiel geschickt habe, erkennt Antivir die Bedrohung seit etwa 11:00 Uhr.

Kommentare deaktiviert für Trojaner zum Valentinstag [Update]

25. Januar 2008

Die Doofen sterben nie aus…

Das wissen auch die Verbreiter von Trojanern und deshalb senden Sie uns eine Email, mit pornografischem Locktext und einem Anhang mit dem Namen video.zip (17.424. Byte). Diese enthält den angeblichen Bildschirmschoner video.scr (29.184 Byte).

Virustotal und alle gängigen Virenkiller kennen die Bedrohung:

AhnLab-V3 2008.1.26.10 2008.01.25 –

AntiVir 7.6.0.53 2008.01.25 TR/Dropper.Gen

Authentium 4.93.8 2008.01.25 W32/Trojan2.UDL

Avast 4.7.1098.0 2008.01.25 –

AVG 7.5.0.516 2008.01.25 SHeur.AOUK

BitDefender 7.2 2008.01.25 Trojan.Peed.IUH

CAT-QuickHeal 9.00 2008.01.25 –

ClamAV 0.91.2 2008.01.25 –

DrWeb 4.44.0.09170 2008.01.25 Trojan.MulDrop.10487

eSafe 7.0.15.0 2008.01.16 –

eTrust-Vet 31.3.5484 2008.01.25 –

Ewido 4.0 2008.01.25 –

FileAdvisor 1 2008.01.25 –

Fortinet 3.14.0.0 2008.01.25 –

F-Prot 4.4.2.54 2008.01.25 W32/Trojan2.UDL

F-Secure 6.70.13260.0 2008.01.25 Trojan:W32/Agent.EFO

Ikarus T3.1.1.20 2008.01.25 Win32.Outbreak

Kaspersky 7.0.0.125 2008.01.25 Trojan-Downloader.Win32.Agent.hzc

McAfee 5215 2008.01.24 –

Microsoft 1.3109 2008.01.25 –

NOD32v2 2823 2008.01.25 –

Norman 5.80.02 2008.01.24 –

Panda 9.0.0.4 2008.01.25 Trj/Spammer.ADX

Prevx1 V2 2008.01.25 Heuristic: Suspicious Hijacker

Rising 20.28.41.00 2008.01.25 –

Sophos 4.25.0 2008.01.25 Troj/Pushdo-Gen

Sunbelt 2.2.907.0 2008.01.25 –

Symantec 10 2008.01.25 Trojan.Pandex

TheHacker 6.2.9.197 2008.01.25 –

VBA32 3.12.2.5 2008.01.21 –

VirusBuster 4.3.26:9 2008.01.25 Trojan.DR.Pandex.Gen.4

Webwasher-Gateway 6.6.2 2008.01.25 Trojan.Dropper.Gen

Tipp: Schädel einschalten!

Wenn eine Email damit lockt, dass Harry Potter es Angelina Jolie in ihren dicken A…. besorgt und das mit einem Video von 17 KB Größe dokumentieren will – kann das wohl stimmen?

Na also!

Kommentare deaktiviert für Pornospam mit Virus – video.zip / video.scr

18. Januar 2008

Kaum ist für die Virenverbreiter „das Weihnachchtsgeschäft“ vorbei, machen sie mit einem neuen Trojaner als Liebesbrief weiter.

Kaum ist für die Virenverbreiter „das Weihnachchtsgeschäft“ vorbei, machen sie mit einem neuen Trojaner als Liebesbrief weiter.

withlove.exe heißt die Datei, die von denselben Verursachern verbreitet wird.

Dieses mal haben sie keine viel versprechenden Domains gekauft, sondern verteilen ihre Trojaner über einfache IPs. Wieder findet sich im Quelltext ein Verweis auf Dateinamen wie

Spammails mit Texten wie

Hugging My Pillow http://111.222.333.444/

I Would Dream http://111.222.333.444/ (IPs von virenkiller.de geändert)

versuchen Sie Dumme auf Ihre Seiten zu locken.

Dort steht auch nicht besonders viel.

Ein Herz und darunter:

Your download should begin shortly. If your download does not start

in 10-20 seconds, you can

click here to launch the download

and then press Run. Enjoy!

Der Trojaner scheint relativ neu, kaum jemand erkennt ihn.

Jotti meint dazu:

BitDefender Trojan.Peed.ITB gefunden

NOD32 a variant of Win32/Nuwar gefunden

Etwas mehr erkennt Virustotal:

BitDefender 7.2 2008.01.16 Trojan.Peed.ITB

NOD32v2 2795 2008.01.16 a variant of Win32/Nuwar

Prevx1 V2 2008.01.16 Stormy:All Strains-All Variants

Webwasher-Gateway 6.6.2 2008.01.15 Win32.Malware.gen!88 (suspicious)

Tipps von Virenkiller:

-

Niemals solche Seiten ansurfen. Sie könnten demnächst auch mit Exploits gespickt sein.

-

Diese Dateien nie downloaden. Bezähmen Sie ihre Neugier

-

Update 16.1.2008

- Nachdem ich ihn zugesandt habe, erkennt Antivir den Schädling seit etwa 11:00 Uhr.

- Kaspersky muss weiterhin passen

- AVG erkennt ihn

- BitDefender erkennt ihn

- ClamAV und FProt versagen

- GDate versagt mal wieder online, wird ihn aber erkenne, weil es ja die Kaspersky-Engine benutzt.

- NOD und Sophos erkennen ihn, Norman und Panda nicht.

Update 18.1.2008

Es gibt eine neue Version des Trojaners, 115.201 Byte groß.

Name ist weiterhin withlove.exe

Kaspersky (GData), McAfee, Fprot, Antivir erkennen ihn nicht.

Hier die Liste der Scanner, die ihn laut Virustotal erkennen:

AVG 7.5.0.516 2008.01.18 I-Worm/Nuwar.L

BitDefender 7.2 2008.01.18 Trojan.Peed.ITK

ClamAV 0.91.2 2008.01.18 Trojan.Small-4843

Fortinet 3.14.0.0 2008.01.18 W32/PackTibs.L

F-Secure 6.70.13260.0 2008.01.18 Suspicious:W32/Malware!Gemini

Microsoft 1.3109 2008.01.18 TrojanDropper:Win32/Nuwar.gen!A

Prevx1 V2 2008.01.18 Stormy:Worm-All Variants

Symantec 10 2008.01.18 Trojan.Peacomm.D

Webwasher-Gateway 6.6.2 2008.01.18 Win32.Malware.gen!88 (suspicious)

Legt folgende Dateien im System ab:

%System%\burito.ini

%System%\burito5e84-1216.sys

Verändert Registry-Schlüssel

(Nach BURITO5E84 suchen)

Kommentare deaktiviert für withlove.exe – Liebesbrieftrojaner [Update]

17. Januar 2008

Trend Micro verschenkt derzeit ein kleines Tool, welches das übliche Verhalten von Bots erkennen und dieses Verhindern soll. Unter dem Namen RUBotted kann man das Tool downloaden.

http://www.trendsecure.com/portal/en-US/tools/security_tools/rubotted

Wo Du wolle?

Wie einstmal Ützwurst, der türkische Taxifahrer, fragt das Programm nach der Installation ständig, wohin der Datenverkehr will. Dabei werden sowohl einkommender wie ausgehender Verkehr überwacht.

Sobald ein Programm beispielsweise die typischen Verhaltensweisen von Massenmailern an den Tag legen, schaltet sich RUBotted ein. Ebenso etwa, wenn jemand von außen versucht, dem Rechner Steuersignale aufzudrängen.

Eigentlich tut RUBotted also nicht viel anderes, als schon die Firewall. Doch in diesem Fall warnt das Programm nicht nur bei verdächtigen Vorkommnissen, es bietet auch gleich an, den Onlinevirenscanner „Trend Micro HouseCall“ aufzurufen, um den Computer einer Sicherheitsüberprüfung zu unterziehen.

Zum Download:

http://www.trendsecure.com/portal/en-US/tools/security_tools/rubotted

Kommentare deaktiviert für Die Bot-Sperre – Trend Micro RUBotted

14. Januar 2008

Paypalkunden sollen verlockt werden auf einer in Dänemark liegenden Seite namens palupdate.dk ihre Paypaldaten einzugeben.

Sollte das klappen, ist es für die Verbrecher sicher genauso lohnend, wie in ein Bankkonto einzubrechen. Mit dem Unterschied, dass keine weiteren Sicherheitssperren wie TANs etc. existieren.

VORSICHT: Script!

Man kann davon ausgehen, dass diese Seite auch „virenverseucht“ ist und mithilfe eines sogenannten „Cross-Site-Scripting“ Versuchs (XSS) versucht, Besucher der Seite über Browserlücken anzugreifen, um etwa einen Trojaner zu installieren. Auf jeden Fall gibt Firefox entsprechende Warnungen aus!

Betreff der Mail:

Neu PayPal-Sicherheits-Center 2008

Mailtext:

Neu PayPal-Sicherheits-Center 2008.

Guten Tag,

Die PayPal Sicherheitsabteilung hat ein neues Datenschutzsystem entwickelt.Da zur Zeit die Betrügereien mit den PayPal-Konten von unseren Kunden häufig geworden sind, müssen wir notgedrungn nachträglich eine zusätzliche Autorisation von den PayPal-Kontobesitzern durchführen.

Der Sicherheitsdienst der PayPal traf die Entscheidung,eine neue Sicherung von den Datenvorzunehmen.Dazu wurden von unseren Spezialisten sowohl die Protokolle der Informations-übertragung, als auch die Kodierungsart der übertragenen Daten erneuert.

Der Vorgang ist jedoch noch nicht abgeschlossen.

Sie müssen auf den Link unten klicken und Ihr Passwort auf der folgenden Seite eingeben, um diese E-Mail-Adresse zu bestätigen.

Klicken Sie hier, um Ihre E-Mail-Adresse zu bestätigen

Sie können Ihre E-Mail-Adresse auch bestätigen, indem Sie sich unter https://www.paypal.com/de/ in Ihr PayPal-Konto einloggen.

Vielen Dank, dass Sie sich für PayPal entschieden haben.

Ihr PayPal-Team

Angeblicher Besitzer ist ein Pelle Schmidt mit einer Postfachadresse.

Virenkiller.de-Rat:

- Auf keinen Fall ansurfen! Unterdrücken Sie Ihre Neugier!

- Besorgen Sie sich einen sicheren Browser (Firefox-Download befindet sich rechts im Menü von www.virenkiller.de)

- Tragen Sie sich in unseren Virennewsletter ein.

Kommentare deaktiviert für Paypal Phishing und Exploit

13. Januar 2008

Mit einem weihnachtlichen Gruß und einer angeblich anhängenden Weihnachtskarte versucht sich ein kleiner Trojaner im Januar 2008 zu verbreiten.

Immerhin: In Japan kursierte diese Mail bereits um Weihnachten herum – nicht dass die Japaner Weihnachten feierten… :-)

Mailtext:

Good Day, dear!

Jane sent you eCard with greetings.

Check your attachment ;)

Merry Christmas!

Best Regards.

Daran hängt eine ZIP-Datei mit dem Namen eCard.exe, die nur 16.892 Byte groß ist und ihrerseits die Datei eCard.exe enthält (18.160 Byte)

Jotti und Virustotal erkennen den Virusbefall, aber eben leider nicht alle Scanner.

Analyse von Virustotal:

http://www.virustotal.com/de/analisis/53afd7f6894492eeba7706e47316f284

Analyse von Jotti

A-Squared Keine Viren gefunden

AntiVir Keine Viren gefunden

ArcaVir Trojan.Pakes.Byc gefunden

Avast Keine Viren gefunden

AVG Antivirus Keine Viren gefunden

BitDefender Trojan.Pandex.AC gefunden

ClamAV Trojan-Small gefunden

CPsecure Keine Viren gefunden

Dr.Web BackDoor.Bulknet.118 gefunden

F-Prot Antivirus Keine Viren gefunden

F-Secure Anti-Virus Trojan.Win32.Pakes.byc gefunden

Fortinet Keine Viren gefunden

Ikarus Virus.Trojan.Win32.Pakes.byc gefunden

Kaspersky Anti-Virus Trojan.Win32.Pakes.byc gefunden

NOD32 Keine Viren gefunden

Norman Virus Control Keine Viren gefunden

Panda Antivirus Keine Viren gefunden

Rising Antivirus Keine Viren gefunden

Sophos Antivirus Troj/Pushdo-F gefunden

VirusBuster Trojan.DR.Pandex.Gen.4 gefunden

VBA32 Keine Viren gefunden

Kommentare deaktiviert für Verspätete Weihnachtsgrüße?

3. Januar 2008

Derzeit versuchen wieder einige Virenverbreiter, den Anlass des Jahreswechsels dazu zu verwenden, ihre Trojaner in der Welt zu verbreiten.

Dieses Mal haben sie sich einige „passende Domains“ gesichert, um angebliche elektronische Neujahrspostkarten zu versenden, hinter denen sich aber in Wirklichkeit ein Trojaner verbirgt.

Unter Domainnamen wie

uhavepostcard.com

happycards2008.com

newyearcards2008.com

newyearwithlove.com

familypostcards2008.com

freshcards2008.com

Update

Neu hinzugekommen:

http://hohoho2008.com/ mit happy_2008.exe

http://hellosanta2008.com

http://parentscards.com

http://santapcards.com/

Und täglich kommen neue Domains für den Sturm-Trojaner hinzu:

http://merrychristmasdude.com/ (3.1.2007)

http://santawishes2008.com/ (4.1.2007)

http://HAPPY2008TOYOU.COM (4.1.2008)

http://postcards-2008.com (4.1.2008)

verbreiten Sie die Dateien mit Namen wie:

happy-2008.exe

happynewyear2008.exe

jeweils 143.873 Byte groß

Auskommentiert auf den Webseiten sind auch Namen wie

fck2008.exe und fck2009.exe

Viele Scanner erkennen die Gefahr bereits und identifizieren den Virus als

TR/Crypt.XDR.Gen

W32/Dropper.gen6

Win32:Zhelatin-ASX

W32/Tibs.G@mm

Die Domains selbst haben gar keinen Inhalt außer einem englischsprahigen Hinweis

Your download should begin shortly. If your download does not start in approximately 15 seconds,

you can click here to launch the download and then press Run. Enjoy!

Auch die Emails sind sehr primitiv. Das Betreff lautet beispielsweise „Message for new year“ und der Inhalt:

As you embrace another new year

xxxx://newyearcards2008.com/

Update 30.12.2007:

Es wird eine neue version der Mail verschickt, die etwas mehr „personalisiert“ wurde, indem man dem Spruch als Anrede die Emailadresse des Empfängers hinzufügt.

Happy New Year To name@emailadresse.tld!

http://freshcards2008.com/

Jotti meint dazu:

A-Squared: Keine Viren gefunden

AntiVir: TR/Crypt.XDR.Gen gefunden:

ArcaVir: Keine Viren gefunden

Avast: Keine Viren gefunden

AVG Antivirus: Dropper.Generic.TNQ gefunden:

BitDefender: Trojan.Peed.IRM gefunden:

ClamAV: Keine Viren gefunden

CPsecure: Keine Viren gefunden

Dr.Web: Trojan.Spambot.2556 gefunden:

F-Prot Antivirus: Keine Viren gefunden

F-Secure Anti-Virus: Email-Worm:W32/Zhelatin.PS gefunden:

Fortinet: Keine Viren gefunden

Ikarus: Keine Viren gefunden

Kaspersky Anti-Virus: Email-Worm.Win32.Zhelatin.pv gefunden:

NOD32: Win32/Nuwar.BE gefunden:

Norman Virus Control: Keine Viren gefunden

Panda Antivirus: Keine Viren gefunden

Rising Antivirus: Keine Viren gefunden

Sophos Antivirus: Mal/Dorf-H gefunden:

VirusBuster: Trojan.DL.Tibs.JO gefunden:

VBA32: Keine Viren gefunden

Und der Onlinescan?

Bei Virustotal und Jotti erkennen den Virus die meisten Scanner. Auch von den Scannern auf unserer Seite http://www.virenkiller.de/onlinevirenscanner erkennen Ihn – bis auf Norman(!) – alle zuverlässig.

Update

Auf der Seite http://www.threatexpert.com/report.aspx?uid=1c717d77-f5ea-4627-86fe-dc164d924dab gibt es eine ziemlich gute Analyse des Verhaltens dieses Trojaners. Insbesondere auch der Dateien, die noch angelegt werden, wie oriieke7cb3f68.sys und oriieke.ini.

Drauf gekommen bin ich durch das totale Versagen des Norman-Scanners, der zwar immerhin feststellt, dass diese Dateien angelegt werden, daraus aber auch am 4.1. noch keinerlei Schlüsse auf Malware zieht :-)

Kommentare deaktiviert für Vorsicht, Neujahrspostkarten!

22. September 2007

Mit einem Schock lassen sich viele dazu verleiten, gefährliche Emails zu öffnen, verseuchte Webseiten zu besuchen. Damit versuchen es auch diese Virenversender.

Mit der Behauptung, man habe einen relativ großen Geldbetrag vom Konto des Mailempfängers abgebucht, wollen sie und dazu bringen, einen angeblichen Kontoauszug zu downloaden.

Dieser ist scheinbar auch ungefährlich. Handelt es sich doch augenscheinlich um eine PDF-Datei.

Tatsächlich aber wird eine Datei mit dem Namen

billing-rechnung-182192711-1.pdf .exe

gedownloadet. Wichtig dabei: Es ist eine (ausführbare) Exe-Programmdatei. Aber die Endung Exe ist nicht zu sehen, wegen der vielen Leerzeichen.

Ebenfalls geschickt ist die Tatsache, dass in der Mail der Empfänger „persönlich“ angesprochen wird. Dazu nutzt der Versender den Teil der Email vor dem @-Zeichen. Aus Mayer@virenkiller.de würde also „Sehr geehrter Mayer“.

Der Absender hat aber Probleme mit den Umlauten und schreibt Zahlen auch in der englischen Notation. Statt – wie im deutschen Sprachraum – 497,50 zu schreiben, schreibt er 497.5, da im englischen Sprachgebiet der Punkt statt des Kommas die Cent von den Euro trennt.

Der Server ist in Hongkong, der Nameserver ist russisch.

Absender: Euro Imperial Casino

Betreff: Es wurden von Ihrer Karte EUR 497.5 abgebucht

Mailtext:

Sehr geehrter [Name des Mailempfängers],Ihre Einzahlung #670821 bei EuroImperial IC wurde erfolgreich ausgeführt.

Ihrem Spielkonto wurden EUR 497.5 gutgeschrieben. Sollten Sie mit der Kreditkarte

bezahlt haben, finden Sie diese Zahlung im Kontoauszug unter ‚0673 EUROIMPERIAL CY‘

Der Auszug kann von unserer Webseite heruntergeladen werden:

http://www.euroimperial.ws/ ab hier gelöscht ab hier gelöschtWir bedanken uns sehr, daß Sie bei unserem Casino gespielt haben.Barbara von Bollendorf

Promotions Manager

EuroImperial CasinoHier leben Sie Luxus!————————————-

Fur AGBs: http://www.euroimperial.ws/en/promotions/general-terms-conditions.html

E-Mail (Allgemein / english): support@euroimperial.ws

E-Mail (Deutsch): support-de@euroimperial.wsEuro Imperial Casino

P.O. Box 3422

Makati Central Post Office 1274

Makati City 18731, Manila, Philippines

Ergebnis des Virenscans

Virustotal:

AhnLab-V3 2007.9.22.0 2007.09.21 –

AntiVir 7.6.0.15 2007.09.21 –

Authentium 4.93.8 2007.09.21 W32/Downloader.gen10

Avast 4.7.1043.0 2007.09.22 –

AVG 7.5.0.485 2007.09.22 Downloader.Generic6.HVY

BitDefender 7.2 2007.09.22 –

CAT-QuickHeal 9.00 2007.09.21 –

ClamAV 0.91.2 2007.09.22 –

DrWeb 4.33 2007.09.22 –

eSafe 7.0.15.0 2007.09.19 –

eTrust-Vet 31.2.5154 2007.09.21 –

Ewido 4.0 2007.09.20 –

FileAdvisor 1 2007.09.22 –

Fortinet 3.11.0.0 2007.09.22 –

F-Prot 4.3.2.48 2007.09.21 W32/Downloader.gen10

F-Secure 6.70.13030.0 2007.09.21 W32/Downloader

Ikarus T3.1.1.12 2007.09.22 –

Kaspersky 4.0.2.24 2007.09.22 –

McAfee 5125 2007.09.21 –

Microsoft 1.2803 2007.09.22 TrojanDownloader:Win32/Small.gen!O

NOD32v2 2544 2007.09.21 probably unknown NewHeur_PE virus

Norman 5.80.02 2007.09.21 W32/Downloader

Panda 9.0.0.4 2007.09.22 Suspicious file

Sophos 4.21.0 2007.09.22 Mal/TinyDL-L

Update:

Avira (Antivir) gab unserer Einsendung den Namen TR/Dldr.Nurech.CE.

Mit dem Update vom 24.9. wird der Trojaner erkannt.

Kommentare deaktiviert für Euro Imperial Casino – Es wurden von Ihrer Karte EUR 497.5 abgebucht

19. September 2007

In letzter Zeit versuchen die Virenverbreiter auch noch de dümmsten unter den Internetsurfern zu bekommen.

In letzter Zeit versuchen die Virenverbreiter auch noch de dümmsten unter den Internetsurfern zu bekommen.

Dazu reicht scheinbar eine Mail bei der im Betreff Quick, grab this (Schnell, schnapp Dir das) steht.

Die Mail selbst besteht aus nicht mehr als dem Wort Check, gefolgt von einer IP-Adresse.

Keinerlei verlockende Angebote. Keine Hinweise auf das Ziel. Nichts.

Landet man dann dort, sieht man eine einigermaßen professionell gemachte Seite, welche mehr als 1000 kostenlose Spiele verspricht. Ein anständiger Browser wie Firefox warnt sofort davor, dass es sich bei dieser Seite mit ziemlicher Sicherheit um einen Betrugsversuch handelt.

Auffällig ist der dicke Downloadbutton. Und ein Download bringt dann tatsächlich auch etwas:

1. Eine Datei namens ArcadeWorld.exe

2. Einen Trojaner-Virus!

Knapp 147 kb groß ist die Datei, die aktuelle Virenscanner sofort als Trojaner erkennen.

Virustotal sagt dazu:

Antivirus Version letzte aktualisierung Ergebnis

AhnLab-V3 2007.9.19.0 2007.09.19 –

AntiVir 7.6.0.10 2007.09.19 Worm/Storm.tcs

Authentium 4.93.8 2007.09.18 –

Avast 4.7.1043.0 2007.09.18 Win32:Tibser

AVG 7.5.0.485 2007.09.18 Downloader.Tibs

BitDefender 7.2 2007.09.19 Trojan.Peed.IJX

CAT-QuickHeal 9.00 2007.09.18 (Suspicious) – DNAScan

ClamAV 0.91.2 2007.09.19 Trojan.Small-4082

DrWeb 4.33 2007.09.19 Trojan.Packed.142

eSafe 7.0.15.0 2007.09.17 Suspicious Trojan/Worm

eTrust-Vet 31.2.5146 2007.09.19 –

Ewido 4.0 2007.09.18 –

FileAdvisor 1 2007.09.19 –

Fortinet 3.11.0.0 2007.09.19 W32/PackTibs.C

F-Prot 4.3.2.48 2007.09.18 –

F-Secure 6.70.13030.0 2007.09.19 Packed.Win32.Tibs.by

Ikarus T3.1.1.12 2007.09.19 –

Kaspersky 4.0.2.24 2007.09.19 Packed.Win32.Tibs.by

McAfee 5122 2007.09.18 Tibs-Packed

Microsoft 1.2803 2007.09.19 Trojan:Win32/Tibs.EI

NOD32v2 2540 2007.09.19 Win32/Nuwar.Gen

Norman 5.80.02 2007.09.18 Tibs.gen158

Panda 9.0.0.4 2007.09.19 –

Prevx1 V2 2007.09.19 –

Rising 19.41.20.00 2007.09.19 –

Sophos 4.21.0 2007.09.19 Mal/Dorf-D

Sunbelt 2.2.907.0 2007.09.15 VIPRE.Suspicious

Symantec 10 2007.09.19 Trojan.Packed.13

TheHacker 6.2.5.061 2007.09.17 –

VBA32 3.12.2.4 2007.09.18 –

VirusBuster 4.3.26:9 2007.09.18 Trojan.Tibs.Gen!Pac.132

Webwasher-Gateway 6.0.1 2007.09.18 Worm.Storm.tcs

Tipps:

Was soll man da schon für einen Tipp geben? Die Mail kommt von einer unbekannten Emailadresse, einer unbekannten Person. Sie enthält ein englisches Betreff und im Mailtext selbst nur den „Befehl“, eine dubiose IP-Adresse anzusurfen…

So was löscht man sofort!

Und ansonsten: Immer schön die Virenscanner aktuell halten!

Kommentare deaktiviert für Quick, grab this – ArcadeWorld.exe

8. Mai 2007

Mit dem Betreff:

Internet Explorer 7.0 Beta

sowie dem Absender

admin@microsoft.com admin@microsoft.com

trudeln derzeit Viren über uns herein.Die Mail selbst enthält eigentlich nur diese Grafik

Sie verlinkt auf eine nur knapp 4.600 Byte große Datei namens „update.exe“.

Dabei handelt es sich um einen Trojaner, der von einem brasilianischen Server verteilt wird.

- Mail sofort löschen

- Datei nicht anklicken

- Virenscanner updaten!

Der Online-Virenscan von Virustotal meint dazu:

| Antivirus |

Version |

Update |

Result |

| AhnLab-V3 |

2007.5.8.1 |

05.08.2007 |

Win-Trojan/Downloader.4608.ET |

| AntiVir |

7.4.0.15 |

05.08.2007 |

TR/Proxy.Agent.CL |

| Authentium |

4.93.8 |

05.07.2007 |

no virus found |

| Avast |

4.7.997.0 |

05.07.2007 |

Win32:Agent-GJR |

| AVG |

7.5.0.467 |

05.07.2007 |

Win32/Grum.B |

| BitDefender |

7.2 |

05.08.2007 |

Trojan.Downloader.Agent.BJO |

| CAT-QuickHeal |

9.00 |

05.07.2007 |

(Suspicious) – DNAScan |

| ClamAV |

devel-20070416 |

05.08.2007 |

Trojan.Downloader-6528 |

| DrWeb |

4.33 |

05.08.2007 |

Trojan.DownLoader.18993 |

| eSafe |

7.0.15.0 |

05.07.2007 |

Win32.Agent.bjo |

| eTrust-Vet |

30.7.3618 |

05.08.2007 |

no virus found |

| Ewido |

4.0 |

05.08.2007 |

Downloader.Agent.bjo |

| FileAdvisor |

1 |

05.08.2007 |

no virus found |

| Fortinet |

2.85.0.0 |

05.08.2007 |

W32/Agent.BJO!tr.dldr |

| F-Prot |

4.3.2.48 |

05.07.2007 |

no virus found |

| F-Secure |

6.70.13030.0 |

05.08.2007 |

Trojan-Downloader.Win32.Agent.bjo |

| Ikarus |

T3.1.1.7 |

05.08.2007 |

Trojan-Downloader.Win32.Agent.bjo |

| Kaspersky |

4.0.2.24 |

05.08.2007 |

Trojan-Downloader.Win32.Agent.bjo |

| McAfee |

5025 |

05.07.2007 |

no virus found |

| Microsoft |

1.2503 |

05.07.2007 |

VirTool:Win32/Obfuscator.F |

| NOD32v2 |

2248 |

05.07.2007 |

Win32/TrojanDownloader.Small.NSS |

| Norman |

5.80.02 |

05.07.2007 |

W32/Agent.BNSS |

| Panda |

9.0.0.4 |

05.07.2007 |

Suspicious file |

| Prevx1 |

V2 |

05.08.2007 |

no virus found |

| Sophos |

4.17.0 |

05.07.2007 |

W32/Grum-B |

| Sunbelt |

2.2.907.0 |

05.05.2007 |

VIPRE.Suspicious |

| Symantec |

10 |

05.08.2007 |

Downloader |

| TheHacker |

6.1.6.109 |

05.08.2007 |

Trojan/Downloader.Agent.bjo |

| VBA32 |

3.12.0 |

05.08.2007 |

suspected of Trojan-PSW.Pinch.1 (paranoid heuristics) |

| VirusBuster |

4.3.7:9 |

05.07.2007 |

no virus found |

| Webwasher-Gateway |

6.0.1 |

05.08.2007 |

Trojan.Proxy.Agent.CL |

Diese und andere Virenwarnungen kostenlos per Email bekommen?

Der Virennewsletter von Virennewsletter.de

Kommentare deaktiviert für Warnung vor gefälschtem Update des Internet Explorer 7.0 Beta

5. Mai 2007

Es kursiert eine virenverseuchte Mail, die vorgibt, aufgrund einer Durchsuchung des Rechners mit dem sogenannten Bundestrojaner illegale Daten aus Tauschbörsennutzung gefunden zu haben.

Betreff:

Aktenzeichen [57940995]

Aktenzeichen [08038143]

Onlinedurchsuchung NR-[90587231]

Aktenzeichen [zufällige Zahl]

Mailtext:

Sehr geehrter Internetnutzer,im Rahmen unserer ständigen automatisierten Überprüfung von sogenannten Tauschbörsen im Internet, wurde folgende IP-Adresse auf unserem System ermittelt.

IP: 81.187.113.176

Der Inhalt Ihres Rechners wurde als Beweismittel mittels den neuen Bundestrojaner sichergestellt.

Es wird umgehend Anzeige gegen Sie erstatten, da sich illegale Software, Filme und/oder Musikdateien auf Ihren System befinden. Durch die Nutzung sogenannter Tauschbörsen, stellen Sie diese auch anderen Nutzern zu Verfügung und verstoßen somit gegen §§ 249ff StGB.

Das vollständige Protokoll Ihrer Online-Durchsuchung finden Sie im Anhang dieser Email.

Die Strafanzeige und die Möglichkeit zur Stellungnahme wird Ihnen in den nächsten Tagen schriftlich zugestellt. Herbert Klein, Kriminaldirektor, LKA Rheinland-Pfalz

Am Sportfeld 9c, 55124 Mainz

Tel.: 06131 – 970738

Fax: 06131 – 970731

Mobil: 0171 – 7504699

Mail: Hcklein51@aol.com

An der Mail befindet sich ein Anhang namens

nr-[57940995].zip (NR-[08038143].zip) (Die Zahl korrespondeirt immer mit der im Betreff)der wiederum die Datei „Aktenzeichen.exe“ beinhaltet (mit Icon einer PDF-Datei)

Antivir kennt ihm am 5.5.07 nicht… Während die Onlineversion einen Trojaner erkennt.Jotti sagt:

| Datei: |

Aktenzeichen.exe |

| Auslastung: |

|

| Status: |

INFIZIERT/MALWARE (Anmerkung: diese Datei wurde bereits vorher gescannt. Die Scanergebnisse werden daher nicht in der Datenbank gespeichert.)

|

| Entdeckte Packprogramme: |

–

|

| |

| A-Squared |

Keine Viren gefunden

|

| AntiVir |

TR/Dldr.iBill.AP gefunden

|

| ArcaVir |

Keine Viren gefunden

|

| Avast |

Keine Viren gefunden

|

| AVG Antivirus |

Keine Viren gefunden

|

| BitDefender |

Keine Viren gefunden

|

| ClamAV |

Trojan.Fakebill-1 gefunden

|

| Dr.Web |

DLOADER.Trojan gefunden (mögliche Variante)

|

| F-Prot Antivirus |

W32/Downloader.gen2 gefunden

|

| F-Secure Anti-Virus |

Keine Viren gefunden

|

| Fortinet |

Keine Viren gefunden

|

| Kaspersky Anti-Virus |

Trojan-Downloader.Win32.Nurech.bm gefunden

|

| NOD32 |

a variant of Win32/TrojanDownloader.Nurech.BG gefunden

|

| Norman Virus Control |

Keine Viren gefunden

|

| Panda Antivirus |

Keine Viren gefunden

|

| Rising Antivirus |

Keine Viren gefunden

|

| VirusBuster |

Keine Viren gefunden

|

| VBA32 |

Keine Viren gefunden

|

Virustotal sagt:

| Antivirus |

Version |

Update |

Result |

| AhnLab-V3 |

2007.5.4.0 |

05.04.2007 |

no virus found |

| AntiVir |

7.4.0.15 |

05.05.2007 |

TR/Dldr.iBill.AP |

| Authentium |

4.93.8 |

05.04.2007 |

W32/Downloader.gen2 |

| Avast |

4.7.997.0 |

05.05.2007 |

no virus found |

| AVG |

7.5.0.467 |

05.04.2007 |

no virus found |

| BitDefender |

7.2 |

05.05.2007 |

no virus found |

| CAT-QuickHeal |

9.00 |

05.05.2007 |

no virus found |

| ClamAV |

devel-20070416 |

05.05.2007 |

Trojan.Fakebill-1 |

| DrWeb |

4.33 |

05.04.2007 |

DLOADER.Trojan |

| eSafe |

7.0.15.0 |

05.03.2007 |

no virus found |

| eTrust-Vet |

30.7.3614 |

05.04.2007 |

no virus found |

| Ewido |

4.0 |

05.05.2007 |

no virus found |

| FileAdvisor |

1 |

05.05.2007 |

no virus found |

| Fortinet |

2.85.0.0 |

05.05.2007 |

no virus found |

| F-Prot |

4.3.2.48 |

05.04.2007 |

W32/Downloader.gen2 |

| F-Secure |

6.70.13030.0 |

05.05.2007 |

no virus found |

| Ikarus |

T3.1.1.7 |

05.05.2007 |

no virus found |

| Kaspersky |

4.0.2.24 |

05.05.2007 |

Trojan-Downloader.Win32.Nurech.bm |

| McAfee |

5024 |

05.04.2007 |

no virus found |

| Microsoft |

1.2503 |

05.05.2007 |

TrojanDownloader:Win32/Nurech.gen!B |

| NOD32v2 |

2242 |

05.05.2007 |

a variant of Win32/TrojanDownloader.Nurech.BG |

| Norman |

5.80.02 |

05.04.2007 |

no virus found |

| Panda |

9.0.0.4 |

05.04.2007 |

Suspicious file |

| Prevx1 |

V2 |

05.05.2007 |

no virus found |

| Sophos |

4.17.0 |

05.04.2007 |

Mal/Behav-105 |

| Sunbelt |

2.2.907.0 |

05.05.2007 |

no virus found |

| Symantec |

10 |

05.05.2007 |

no virus found |

| TheHacker |

6.1.6.104 |

04.15.2007 |

no virus found |

| VBA32 |

3.11.4 |

05.04.2007 |

no virus found |

| VirusBuster |

4.3.7:9 |

05.04.2007 |

no virus found |

| Webwasher-Gateway |

6.0.1 |

05.05.2007 |

Win32.NewMalware.FA!20480!3 |

Diese Mail ist Unsinn, die IP ist aus England, ein LKA-Mitarbeiter mit AOL-Emailadresse?!

Einfach löschen…

Kommentare deaktiviert für Gefälschte Tauschbörsenmail mit Virus, nach angebl. Bundestrojaner-Durchsuchung

25. April 2007

Nicht besonders fleißig ist der Idiot, der uns gerade mit seinem Versuch überschwemmt, seinen Trojaner loszuwerden.

Mit Absendern, die auf amerikanischen Vornamen und beliebigen Emailadressen bestehen

(z.B. Carly Alvin@c2i.net) und mit spartanischen Betreffs wie

RE: Vertrag

RE: Dokument

schickt er uns eine einzeilige Mail und einen gezippten Anhang, wie etwa 71933.zip.

Mailtext:

Hiermit erhalten Sie die angeforderten Unterlagen

mfG

Die gezippte Datei entält den Trojaner (mit eingearbeitetem PDF-Icon) unter dem Namen Vertrag.doc.exe.

Es handelt sich um einen Trojaner der Nurech-Familie, der seinen eigentlichen Schadcode aus dem Internet nachladen will.

Jotti sagt dazu

| Datei: |

Vertrag.doc.exe |

| Auslastung: |

|

| Status: |

INFIZIERT/MALWARE (Anmerkung: diese Datei wurde bereits vorher gescannt. Die Scanergebnisse werden daher nicht in der Datenbank gespeichert.)

|

| Entdeckte Packprogramme: |

–

|

| |

| A-Squared |

Keine Viren gefunden

|

| AntiVir |

TR/Dldr.iBill.AM gefunden

|

| ArcaVir |

Keine Viren gefunden

|

| Avast |

Keine Viren gefunden

|

| AVG Antivirus |

Keine Viren gefunden

|

| BitDefender |

Keine Viren gefunden

|

| ClamAV |

Trojan.Fakebill-1 gefunden

|

| Dr.Web |

DLOADER.Trojan gefunden (mögliche Variante)

|

| F-Prot Antivirus |

Keine Viren gefunden

|

| F-Secure Anti-Virus |

Keine Viren gefunden

|

| Fortinet |

Keine Viren gefunden

|

| Kaspersky Anti-Virus |

Trojan-Downloader.Win32.Nurech.bk gefunden

|

| NOD32 |

a variant of Win32/TrojanDownloader.Nurech.BG gefunden

|

| Norman Virus Control |

Keine Viren gefunden

|

| Panda Antivirus |

Keine Viren gefunden

|

| Rising Antivirus |

Keine Viren gefunden

|

| VirusBuster |

Keine Viren gefunden

|

| VBA32 |

Keine Viren gefunden

|

Virustotal erkennt hier:

| Antivirus |

Version |

Update |

Result |

| AhnLab-V3 |

2007.4.26.0 |

04.25.2007 |

no virus found |

| AntiVir |

7.4.0.15 |

04.25.2007 |

TR/Dldr.iBill.AM |

| Authentium |

4.93.8 |

04.24.2007 |

no virus found |

| Avast |

4.7.981.0 |

04.25.2007 |

no virus found |

| AVG |

7.5.0.464 |

04.25.2007 |

no virus found |

| BitDefender |

7.2 |

04.25.2007 |

no virus found |

| CAT-QuickHeal |

9.00 |

04.25.2007 |

no virus found |

| ClamAV |

devel-20070416 |

04.25.2007 |

Trojan.Fakebill-1 |

| DrWeb |

4.33 |

04.25.2007 |

DLOADER.Trojan |

| eSafe |

7.0.15.0 |

04.25.2007 |

no virus found |

| eTrust-Vet |

30.7.3594 |

04.25.2007 |

no virus found |

| Ewido |

4.0 |

04.25.2007 |

no virus found |

| FileAdvisor |

1 |

04.25.2007 |

no virus found |

| Fortinet |

2.85.0.0 |

04.25.2007 |

no virus found |

| F-Prot |

4.3.2.48 |

04.25.2007 |

W32/Downloader.gen2 |

| F-Secure |

6.70.13030.0 |

04.25.2007 |

Trojan-Downloader:W32/Nurech.BK |

| Ikarus |

T3.1.1.5 |

04.25.2007 |

Trojan-Downloader.Win32.Small |

| Kaspersky |

4.0.2.24 |

04.25.2007 |

Trojan-Downloader.Win32.Nurech.bk |

| McAfee |

5017 |

04.25.2007 |

Downloader-AAP |

| Microsoft |

1.2405 |

04.25.2007 |

no virus found |

| NOD32v2 |

2218 |

04.25.2007 |

a variant of Win32/TrojanDownloader.Nurech.BG |

| Norman |

5.80.02 |

04.25.2007 |

no virus found |

| Panda |

9.0.0.4 |

04.25.2007 |

Suspicious file |

| Prevx1 |

V2 |

04.25.2007 |

no virus found |

| Sophos |

4.16.0 |

04.23.2007 |

no virus found |

| Sunbelt |

2.2.907.0 |

04.19.2007 |

no virus found |

| Symantec |

10 |

04.25.2007 |

no virus found |

| TheHacker |

6.1.6.095 |

04.15.2007 |

no virus found |

| VBA32 |

3.11.4 |

04.25.2007 |

no virus found |

| VirusBuster |

4.3.7:9 |

04.25.2007 |

no virus found |

| Webwasher-Gateway |

6.0.1 |

04.25.2007 |

Win32.NewMalware.FE!19456!3 |

Diese und andere Virenwarnungen kostenlos per Email bekommen?

Der Virennewsletter von Virennewsletter.de

Kommentare deaktiviert für Viruswarnung: Betreff RE: Dokument, Vertrag, RE: Vertrag…

23. April 2007

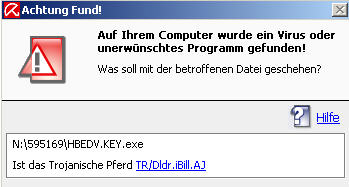

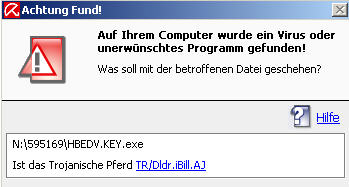

Man kanns ja mal probieren, dachte sich offensichtlich der Verbreiter eines neuen Virus und tarnte diesen als angebliche Rechnung für ein angeblich gekauftes Antivirenprodukt der Firma Avira.

Das Betreff lautet:

Referenznr.:595169: Ihre Bestellung von Avira GmbH Produkten

Absender der Mail ist angeblich:

cleverbridge / Avira GmbH. (mailer@cleverbridge.com)

Auch als:

auto@cleverbridge.com

mailer@cleverbridge.com

automailer@cleverbridge.com

lists@cleverbridge.com

support@cleverbridge.com

tech@cleverbridge.com

cle@cleverbridge.com

maillist@cleverbridge.com

Anhänge an der Mail heißen z.B. 595169.zip und enthalten dann eine ausführbare Datei namens

HBEDV.KEY.exe

Bei dieser hat sich der Programmierer dieses Mal nicht einmal die Mühe gemacht, sie mit einem passenden Icon zu tarnen. Es soll sich hierbei um einen Vollversionskey für „Avira AntiVir PersonalEdition Premium“ handeln.

In der Mail befindet sich auch ein Link auf eine PDF-Datei. Dabei handelt es sich tatsächlich um eine PDF-Datei, die eine Rechnung für einen Amerikaner darstellt. (Originallink von Virenkiller.de geändert!)

https://avira.cleverbridge .com/inv oice/4T 602 JI1W TV04A 284FD1/CB -30-94308.pdf

Ganz offensichtlich handelt es sich mal wieder um einen Vertreter der Nurech-Trojanerfamilie.

Der Mailtext:

Vielen Dank für Ihre Bestellung bei cleverbridge.

cleverbridge ist als Partner von Avira GmbH für den Bestellprozess und die Zahlungsabwicklung zuständig.

Anbei finden Sie Ihre cleverbridge Referenznummer. Um unverzüglichen und sorgfältigen Kundenservice zu erhalten, geben Sie diese Referenznummer bitte immer in jeglicher Kommunikation bezüglich Ihres Auftrags mit uns an.

Ihre cleverbridge Referenznummer: 595169

Zahlungsinformationen

Ihre Kreditkarte wurde erfolgreich autorisiert. Bitte beachten Sie, dass die Belastung auf Ihrer Kreditkarte im Namen von „www.avira.com“ erscheinen wird.

Ihre Produkte

Menge Produktname Auslieferung

1 Avira AntiVir PersonalEdition Premium – 5 JahreLizenzlaufzeit 5 Jahre elektronisch

Speichern Sie den im Anhang eingefügten Archiv mit der Lizenzdatei in Ihrem Ordner „Eigene Dateien“

Danach lesen Sie bitte folgende Anweisungen durch, um Ihre neue Software erfolgreich zu installieren. Bitte gehen Sie wie folgt vor, um Ihr Produkt zu installieren:

– Sofern Sie die kostenlose Classic Version auf Ihrem Computer installiert haben, deinstallieren Sie diese bitte zuerst.

– Wenn Sie die PersonalEdition Premium noch nicht installiert haben, laden Sie diese bitte unter folgendem Link herunter: Avira AntiVir PersonalEdition Premium herunterladen

– Bitte speichern Sie dann diesen ZIP-Archiv mit der Lizenzdatei (HBEDV.KEY) in Ihrem Ordner „Eigene Dateien“. Danach öffnen Sie bitte das Installationsprogramm und HBEDV.KEY wird automatisch auf Ihrem Rechner ausgepackt.

– Bitte spielen Sie die Lizenzdatei in die Software ein, so wie in der Installationsanleitung beschrieben. Bitte verwenden Sie den folgenden Link, um die Installationsanleitung anzuzeigen: Installationsanleitung anzeigen

WICHTIG! Um eine erfolgreiche Installation durchzuführen, lesen Sie bitte die Installationsanleitung ausführlich durch.

1 Zuwendung an die Auerbach Stiftung

Ihre Rechnung

Bitte verwenden Sie den folgenden Link, um Ihre Rechnung herunter zu laden:

Ihre Rechnung

Bitte beachten Sie, dass dieses Dokument im Adobe PDF Format ist. Sie benötigen den „Adobe Acrobat Reader“, um es öffen zu können. Sollte der „Adobe Acrobat Reader“ nicht auf Ihrem Computer installiert sein, so können Sie sich hier eine kostenlose Version herunterladen.

Fragen oder Anregungen?

Wenn Sie noch Fragen oder Anregungen haben, kontaktieren Sie bitte unser Kundenserviceteam.

Achtung: Wir können keine technischen Fragen zu Produkten beantworten. Wenn Sie inhaltliche oder technische Fragen haben verwenden Sie dazu bitte folgenden Kontaktinformationen:Avira GmbH

Wie Sie Unterstützung bei technischen Problem erhalten, erfahren Sie hier: http://avira.cleverbridge.com/client/30/install/de/support.html

Mit freundlichen Grüßen,

Ihr cleverbridge Kundenserviceteam

Pikanterweise kann Antivir selbst derzeit (23.4.2007) den Virus selbst nicht erkennen.

Der Onlinescan bei Jotti ergab:

| Datei: |

HBEDV.KEY.exe |

| Auslastung: |

|

| Status: |

INFIZIERT/MALWARE (Anmerkung: diese Datei wurde bereits vorher gescannt. Die Scanergebnisse werden daher nicht in der Datenbank gespeichert.)

|

| Entdeckte Packprogramme: |

–

|

| |

| A-Squared |

Keine Viren gefunden

|

| AntiVir |

TR/Dldr.iBill.AJ gefunden

|

| ArcaVir |

Keine Viren gefunden

|

| Avast |

Win32:Tiny-GM gefunden

|

| AVG Antivirus |

Keine Viren gefunden

|

| BitDefender |

Trojan.Downloader.Tiny.GF gefunden

|

| ClamAV |

Trojan.Downloader-5651 gefunden

|

| Dr.Web |

Keine Viren gefunden

|

| F-Prot Antivirus |

Keine Viren gefunden

|

| F-Secure Anti-Virus |

Trojan-Downloader:W32/Nurech.BI, Trojan-Downloader.Win32.Nurech.bh gefunden

|

| Fortinet |

Keine Viren gefunden

|

| Kaspersky Anti-Virus |

Trojan-Downloader.Win32.Nurech.bh gefunden

|

| NOD32 |

Win32/TrojanDownloader.Nurech.BH gefunden

|

| Norman Virus Control |

Keine Viren gefunden

|

| Panda Antivirus |

Generic gefunden

|

| Rising Antivirus |

Keine Viren gefunden

|

| VirusBuster |

Keine Viren gefunden

|

| VBA32 |

Keine Viren gefunden

|

Und Virustotal fand folgendes:

| Antivirus |

Version |

Update |

Result |

| AhnLab-V3 |

2007.4.21.0 |

04.23.2007 |

no virus found |

| AntiVir |

7.3.1.53 |

04.23.2007 |

TR/Dldr.iBill.AJ |

| Authentium |

4.93.8 |

04.20.2007 |

no virus found |

| Avast |

4.7.981.0 |

04.21.2007 |

Win32:Tiny-GM |

| AVG |

7.5.0.464 |

04.22.2007 |

no virus found |

| BitDefender |

7.2 |

04.23.2007 |

Trojan.Downloader.Tiny.GF |

| CAT-QuickHeal |

9.00 |

04.21.2007 |

no virus found |

| ClamAV |

devel-20070416 |

04.23.2007 |

Trojan.Downloader-5651 |

| DrWeb |

4.33 |

04.23.2007 |

no virus found |

| eSafe |

7.0.15.0 |

04.22.2007 |

no virus found |

| eTrust-Vet |

30.7.3589 |

04.23.2007 |

no virus found |

| Ewido |

4.0 |

04.22.2007 |

no virus found |

| FileAdvisor |

1 |

04.23.2007 |

no virus found |

| Fortinet |

2.85.0.0 |

04.23.2007 |

suspicious |

| F-Prot |

4.3.2.48 |

04.20.2007 |

no virus found |

| F-Secure |

6.70.13030.0 |

04.23.2007 |

Trojan-Downloader.Win32.Nurech.bh |

| Ikarus |

T3.1.1.5 |

04.23.2007 |

Trojan-Downloader.Win32.Nurech.bh |

| Kaspersky |

4.0.2.24 |

04.23.2007 |

Trojan-Downloader.Win32.Nurech.bh |

| McAfee |

5014 |

04.20.2007 |

no virus found |

| Microsoft |

1.2405 |

04.23.2007 |

no virus found |

| NOD32v2 |

2211 |

04.23.2007 |

Win32/TrojanDownloader.Nurech.BH |

| Norman |

5.80.02 |

04.21.2007 |

no virus found |

| Panda |

9.0.0.4 |

04.23.2007 |

Generic Trojan |

| Prevx1 |

V2 |

04.23.2007 |

no virus found |

| Sophos |

4.16.0 |

04.20.2007 |

no virus found |

| Sunbelt |

2.2.907.0 |

04.19.2007 |

no virus found |

| Symantec |

10 |

04.23.2007 |

Downloader.Bzup |

| TheHacker |

6.1.6.095 |

04.15.2007 |

no virus found |

| VBA32 |

3.11.4 |

04.23.2007 |

no virus found |

| VirusBuster |

4.3.7:9 |

04.22.2007 |

no virus found |

| Webwasher-Gateway |

6.0.1 |

04.23.2007 |

Trojan.Dldr.iBill.AJ |

Diese und andere Virenwarnungen kostenlos per Email bekommen?

Der Virennewsletter von Virennewsletter.de

Update, 23.4.2007 / 10:20 Uhr

Avira hat schnell mit einem Update reagiert

Kommentare deaktiviert für Virus tarnt sich als gefälschte Rechnung für einen Virenscanner (Avira)

17. April 2007

Es kursiert eine neue variante der Ebay-Mail (siehe auch http://www.virenkiller.de/archives/21 ) mit dem Absender

kundensupport@ebay.de

meinestory@ebay.de

emailnotif@ebay.com

Der Inhalt der Mail ist identisch – inklusive der Fehler. Das Betreff lautet:

Der Inhalt der Mail ist identisch – inklusive der Fehler. Das Betreff lautet:

Ihre Ebay E-Mail wurde geandert

oder

Ebay: Sie haben Ihre Email Adresse geanderter

oder auch

Ihre Ebay E-Mail wurde geandert

Allein die Umlautfehler lassen schon darauf schließen, dass der Text der Mail kopiert wurde, der Versender aber versucht, eine gewisse Varianz ins Betreff zu bringen, jedoch über keine Umlaute in der Tastatur verfügt.

Die Namen der gezippten Anhänge (etwa 8 kb) setzen sich aus Ziffern zusammen, wie etwa

2864046.zip

23430093.zip

2803071.zip

Darin befindet sich eine ausführbare Trojanerdatei namens Ebay.doc.exe (komplett mit Word-Icon)

Der Mailtext:

eBay-Hinweis zu geänderter E-Mail-Adresse

Hallo sehr geehrter Ebay Mitglied,

Vielen Dank für Ihren Antrag auf Änderung Ihrer E-Mail-Adresse. Anleitungen zur Durchführung der Änderung wurden an Ihre neue E-Mail-Adresse gesendet.

Falls die Email Adressen nicht von Ihnen geändert wurde dann führen Sie sofort Schritte aus die in dem beigelegtem Dokument beschrieben sind!

Sobald der Vorgang abgeschlossen ist, werden Ihre E-Mails bezüglich eBay nicht mehr an diese E-Mail-Adresse weitergeleitet.

Wenn Sie diese Änderung nicht vorgenommen haben, fragen Sie bitte zuerst Familienmitglieder und andere Personen, die evtl. Zugang zu Ihrem

Mitgliedskonto haben. Wenn Sie glauben, dass eine nicht autorisierte Person Ihre E-Mail-Adresse geändert hat dann führen Sie sofort Schritte aus die in dem beigelegtem Dokument beschrieben sind!

Vielen Dank,

eBay

——————————————————————

Wenn Sie Fragen zu den eBays-Grundsätzen haben, lesen Sie bitte unsere Datenschutzerklärung und die Allgemeinen Geschäftsbedingungen.

Datenschutzerklärung:

http://pages.ebay.de/help/policies/privacy-policy.html

Allgemeine Geschäftsbedingungen:

http://pages.ebay.de/help/policies/user-agreement.html

Copyright 2006 eBay Inc. Alle Rechte vorbehalten.

Die genannten Marken sind das Eigentum ihrer jeweiligen Inhaber.

eBay und das eBay-Logo sind eingetragene Marken bzw. Marken von eBay Inc.

——————————————————————

Bitte beachten Sie, dass es sich bei dieser E-Mail um eine vom System versendete Mitteilung handelt. Eine Antwort auf diese E-Mail über die Antwortfunktion Ihres Mail Programms ist daher nicht möglich. Bei Fragen an unseren Kundenservice klicken Sie bitte auf den folgenden Link oder kopieren Sie ihn in Ihren Browser:

http://pages.ebay.de/help/basics/select-support.html

Nicht alle Scanner kennen die Variante, einige Onlinescanner schlagen Alarm.

Jotti meint:

| Datei: |

2803071.zip |

| Auslastung: |

|

| Status: |

INFIZIERT/MALWARE (Anmerkung: diese Datei wurde bereits vorher gescannt. Die Scanergebnisse werden daher nicht in der Datenbank gespeichert.)

|

| Entdeckte Packprogramme: |

–

|

| |

| AntiVir |

HEUR-DBLEXT/Worm.Gen, TR/Dldr.Nurech.BG gefunden

|

| ArcaVir |

Keine Viren gefunden

|

| Avast |

Keine Viren gefunden

|

| AVG Antivirus |

Downloader.Generic4.EVE gefunden

|

| BitDefender |

Trojan.Downloader.Nurech.AI gefunden

|

| ClamAV |

Trojan.Downloader-5254 gefunden

|

| Dr.Web |

DLOADER.Trojan gefunden (mögliche Variante)

|

| F-Prot Antivirus |

unknown virus gefunden (mögliche Variante)

|

| F-Secure Anti-Virus |

Trojan-Downloader.Win32.Nurech.bg gefunden

|

| Fortinet |

W32/AAP!tr.dldr gefunden

|

| Kaspersky Anti-Virus |

Trojan-Downloader.Win32.Nurech.bg gefunden

|

| NOD32 |

Win32/TrojanDownloader.Nurech.BG gefunden

|

| Norman Virus Control |

Keine Viren gefunden

|

| Panda Antivirus |

Generic gefunden

|

| Rising Antivirus |

Keine Viren gefunden

|

| VirusBuster |

Keine Viren gefunden

|

| VBA32 |

Keine Viren gefunden

|

Und Virustotal meint:

| Antivirus |

Version |

Update |

Result |

| AhnLab-V3 |

2007.4.17.1 |

04.17.2007 |

no virus found |

| AntiVir |

7.3.1.52 |

04.16.2007 |

no virus found |

| Authentium |

4.93.8 |

04.16.2007 |

no virus found |

| Avast |

4.7.981.0 |

04.16.2007 |

no virus found |

| AVG |

7.5.0.447 |

04.16.2007 |

Downloader.Generic4.EVE |

| BitDefender |

7.2 |

04.17.2007 |

no virus found |

| CAT-QuickHeal |

9.00 |

04.16.2007 |

no virus found |

| ClamAV |

devel-20070312 |

04.17.2007 |

Trojan.Downloader-5254 |

| DrWeb |

4.33 |

04.17.2007 |

DLOADER.Trojan |

| eSafe |

7.0.15.0 |

04.16.2007 |

no virus found |

| eTrust-Vet |

30.7.3572 |

04.16.2007 |

no virus found |

| Ewido |

4.0 |

04.16.2007 |

Downloader.Nurech.bg |

| FileAdvisor |

1 |

04.17.2007 |

no virus found |

| Fortinet |

2.85.0.0 |

04.17.2007 |

W32/AAP!tr.dldr |

| F-Prot |

4.3.2.48 |

04.16.2007 |

no virus found |

| F-Secure |

6.70.13030.0 |

04.17.2007 |

Trojan-Downloader.Win32.Nurech.bg |

| Ikarus |

T3.1.1.5 |

04.17.2007 |

Trojan-Downloader.Win32.Small |

| Kaspersky |

4.0.2.24 |

04.17.2007 |

Trojan-Downloader.Win32.Nurech.bg |

| McAfee |

5010 |

04.16.2007 |

Downloader-AAP |

| Microsoft |

1.2405 |

04.17.2007 |

no virus found |

| NOD32v2 |

2196 |

04.17.2007 |

no virus found |

| Norman |

5.80.02 |

04.14.2007 |

no virus found |

| Panda |

9.0.0.4 |

04.17.2007 |

Generic Trojan |

| Prevx1 |

V2 |

04.17.2007 |

no virus found |

| Sophos |

4.16.0 |

04.16.2007 |

no virus found |

| Sunbelt |

2.2.907.0 |

04.14.2007 |

no virus found |

| Symantec |

10 |

04.17.2007 |

no virus found |

| TheHacker |

6.1.6.095 |

04.15.2007 |

no virus found |

| VBA32 |

3.11.3 |

04.16.2007 |

no virus found |

| VirusBuster |

4.3.7:9 |

04.16.2007 |

no virus found |

| Webwasher-Gateway |

6.0.1 |

04.17.2007 |

Win32.NewMalware.GE!23552 |

Diese und ähnliche Warnungen per Email?

http://www.virenkiller.de/newsletter/

Kommentare deaktiviert für Neue Variante einer gefälschten Ebay-Mail mit Trojaner-Virus – 17. April 2007

11. April 2007

Update vom 24.5.2007:Eine Kopie des untenstehenden Schreibens kommt nun angeblich von einer „Rechtsanwaltsgesellschaft Thieler “ . Der Anhang ist wieder mit einem Trojaner verseucht, den aber die aktuellen Virenscanner problemlos entdecken. Dämlicherweise ist die Kopie dieses Schreibens so schlecht, dass es sogar noch mit „Olaf Tank“ – dem Namen des angeblichen Absenders der vorherigen Mail – unterschrieben ist.

Kleine Ironie am Rande:

Rechtsanwalt Tank konnte den beiden Gebrüdern Schmidtlein offensichtlich nicht vor dem Landgericht Darmstadt helfen: http://www.heise.de/newsticker/meldung/90126

Mit dem Betreff

Forderung AZ: 264812/09

kommt von einem Absender

Anwaltskanzlei Tank (anwalt@forderungseinzug.de)

eine gefälschte Rechnung ins Haus geflattert. Ein Anhang namens Rechnung.zip einthält eine ausführbare Virusdatei namens O_rechnung.pdf.exe.

Der Inhalt der Email ist aus vielen Gründen unsinnig. Wengleich es den Absender sowie die angeblichen Rechnungssteller wirklich gibt. Für Rechtsanwalt Tank und die Gebrüder Schmidtlein findet das Internet und die Presse nur harte Worte (Beispiele:

http://www.verbraucherzentrale-bremen.de/themen/verbraucherrecht/schmidtlein.html

http://www.verbraucherzentrale-bremen.de/themen/verbraucherrecht/kostenfallen-im-internet.html

)

Hier kam die Mail am 11.4.2007 an, abgeschickt wurde sie laut Emailtext aber erst am 31.4.2007 (der April hat nur 30 Tage :-) )

Solche Anwaltsrechnungen dürfen natürlich um gültig zu sein NICHT per Email versandt werden. Die angebliche Verursacher-IP ist in Nigeria.

Anwaltskanzlei Tank

RA Olaf Tank

Rheiner Landstraße 197

49078 Osnabrück Aktenzeichen: 051065/86

Osnabrück, den 31.04.2007Bitte geben Sie Ihr Aktenzeichen bei jeglichem Schriftverkehr und Zahlungen immer an.

Sehr geehrte Kunde,hiermit zeige ich die Interessenvertretung der Firma Andreas & Manuel Schmidtlein GbR, Vor der Hube 3, D 64572 Büttelborn an. Ordnungsgemäße Bevollmächtigung wird anwaltlich versichert. Meine Mandantschaft macht gegen Sie folgende Forderung geltend:Rechnung vom 15,08,2006 aus Dienstleistungsvertrag mit der Rechnungsnummer R270665 für die Anmeldung vom 29,07,2006 um 14:33 Uhr auf der Internetseite P2P-heute.com mit folgender Anmelde-IP: 217.083.187.57. Sie schulden meiner Mandantschaft daher 110,00 EUR. Da Sie sich in Verzug befinden, sind Sie gegenüber meiner Mandantschaft verpflichtet, die durch meine Tätigkeit entstandenen Gebühren zu erstatten.Das Originalrechnung finden Sie im Anhang als signierte PDF Datei.

Bitte behalten Sie das Original Rechnung unbedingt für Ihre Unterlagen. Liquidation:1,3 Geschäftsgebühr, Nr. 2300 VV 965,50 EURAuslagenpauschale, Nr. 7002 VV X,50 EURGesamtsumme 302,00 EURDer von Ihnen zu zahlende Gesamtbetrag beläuft sich somit auf 335,00 EUR.Ich fordere Sie auf, den Gesamtbetrag, innerhalb einer Frist von 10 Tagen, also bis zum09.04.2007 (hier eingehend)

auszugleichen. Bitte überweisen Sie diesen Betrag auf das unten angegebene Konto. Sollte der Gesamtbetrag nicht fristgerecht eingehen, werde ich meiner Mandantschaft empfehlen, die Forderung ohne weitere außergerichtliche Ankündigung, gerichtlich geltend zu machen, wodurch weitere Kosten zu Ihren Lasten entstehen.

Wir möchten in diesem Zusammenhang auf die bereits ergangenen Urteile verweisen, welche Sie auf der Internetseite www.forderungseinzug.de einsehen können.

Bei der Anmeldung auf oben genannter Internetseite wurde die zu diesem Zeitpunkt übermittelte IP-Adresse gespeichert. Die IP-Adresse ermöglicht den Strafverfolgungsbehörden, im Falle einer strafrechtlichen Ermittlung, die Identifikation des PC’s, der zum Zeitpunkt der Anmeldung genutzt wurde.

Als weitere Sicherheitsinstanz ist auf oben genannter Internetseite das Geburtsdatum des Users eingegeben worden. Sollte sich bei einer weiteren überprüfung der Daten herausstellen, dass ein falsches Geburtsdatum eingegeben wurde, ist von einem Betrugsdelikt auszugehen. In diesem Fall hätte sich eine gegebenenfalls minderjährige Person eine Leistung erschlichen, die ihr nicht hätte bereitgestellt werden dürfen. Hier behalte ich mir im Namen meiner Mandantschaft die Erstattung einer Strafanzeige vor. Die dabei anfallenden Kosten und Auslagen sind gegebenenfalls gegen Sie geltend zu machen.

Mit freundlichen Grüßen

Olaf Tank

Rechtsanwalt

Anwaltskanzlei Tank

RA Olaf Tank

Postfach 6251

49078 Osnabrück

Tel: 0541-34 97 70-0

Fax: 0541-34 97 70-77

anwalt@forderungseinzug.de

Bankverbindung Ausland: Postbank Hannover IBAN DE06 2501 0030 0077 6673 07, BIC: PBNKDEFF

Bankverbindung Deutschland: Postbank Hannover Kontonummer: 77 667 307, BLZ 250 100 30

Bitte geben Sie als Zahlungsempfänger unbedingt RA Olaf Tank an und Ihr Aktenzeichen als Verwendungszweck.

Virustotal fand im Anhang folgendes:

| Antivirus |

Version |

Update |

Result |

| AhnLab-V3 |

2007.4.10.0 |

04.11.2007 |

no virus found |

| AntiVir |

7.3.1.50 |

04.11.2007 |

TR/Crypt.CFI.Gen |

| Authentium |

4.93.8 |

04.11.2007 |

Possibly a new variant of W32/Document-disguised-based!Maximus |

| Avast |

4.7.936.0 |

04.10.2007 |

no virus found |

| AVG |

7.5.0.447 |

04.11.2007 |

Downloader.Agent.KEU |

| BitDefender |

7.2 |

04.11.2007 |

Trojan.Downloader.Nurech.AZ |

| CAT-QuickHeal |

9.00 |

04.10.2007 |

no virus found |

| ClamAV |

devel-20070312 |

04.11.2007 |

Trojan.Downloader-5254 |

| DrWeb |

4.33 |

04.11.2007 |

DLOADER.Trojan |

| eSafe |

7.0.15.0 |

04.10.2007 |

no virus found |

| eTrust-Vet |

30.7.3560 |

04.11.2007 |

no virus found |

| Ewido |

4.0 |

04.10.2007 |

no virus found |

| FileAdvisor |

1 |

04.11.2007 |

no virus found |

| Fortinet |

2.85.0.0 |

04.11.2007 |

W32/AAP.BF!tr.dldr |

| F-Prot |

4.3.1.45 |

04.11.2007 |

W32/Document-disguised-based!Maximus |

| F-Secure |

6.70.13030.0 |

04.11.2007 |

Trojan-Downloader.Win32.Nurech.bf |

| Ikarus |

T3.1.1.5 |

04.11.2007 |

Trojan-Downloader.Win32.Small |

| Kaspersky |

4.0.2.24 |

04.11.2007 |

Trojan-Downloader.Win32.Nurech.bf |

| McAfee |

5005 |

04.10.2007 |

no virus found |

| Microsoft |

1.2405 |

04.11.2007 |

no virus found |

| NOD32v2 |

2178 |

04.10.2007 |

no virus found |

| Norman |

5.80.02 |

04.10.2007 |

no virus found |

| Panda |

9.0.0.4 |

04.11.2007 |

Suspicious file |

| Prevx1 |

V2 |

04.11.2007 |

no virus found |

| Sophos |

4.16.0 |

04.06.2007 |

no virus found |

| Sunbelt |

2.2.907.0 |

04.07.2007 |

no virus found |

| Symantec |

10 |

04.11.2007 |

Downloader |

| TheHacker |

6.1.6.088 |

04.09.2007 |

no virus found |

| VBA32 |

3.11.3 |

04.10.2007 |

no virus found |

| VirusBuster |

4.3.7:9 |

04.10.2007 |

no virus found |

| Webwasher-Gateway |

6.0.1 |

04.11.2007 |

Trojan.Crypt.CFI.Gen |

Jotti meinte dazu:

<>

| Datei: |

O_rechnung.pdf.exe |

| Auslastung: |

|

| Status: |

INFIZIERT/MALWARE (Anmerkung: diese Datei wurde bereits vorher gescannt. Die Scanergebnisse werden daher nicht in der Datenbank gespeichert.)

|

| Entdeckte Packprogramme: |

–

|

| |

| AntiVir |

TR/Crypt.CFI.Gen gefunden

|

| ArcaVir |

Keine Viren gefunden

|

| Avast |

Keine Viren gefunden

|

| AVG Antivirus |

Downloader.Agent.KEU gefunden

|

| BitDefender |

Trojan.Downloader.Nurech.AZ gefunden

|

| ClamAV |

Trojan.Downloader-5254 gefunden

|

| Dr.Web |

DLOADER.Trojan gefunden (mögliche Variante)

|

| F-Prot Antivirus |

Possibly a new variant of W32/Document-disguised-based!Maximus gefunden

|

| F-Secure Anti-Virus |

Trojan-Downloader:W32/Nurech.BG, Trojan-Downloader.Win32.Nurech.bf gefunden

|

| Fortinet |

W32/AAP.BF!tr.dldr gefunden

|

| Kaspersky Anti-Virus |

Trojan-Downloader.Win32.Nurech.bf gefunden

|

| NOD32 |

Keine Viren gefunden

|

| Norman Virus Control |

Keine Viren gefunden

|

| Panda Antivirus |

Keine Viren gefunden

|

| Rising Antivirus |

Keine Viren gefunden

|

| VirusBuster |

Keine Viren gefunden

|

| VBA32 |

Keine Viren gefunden

|

| |

Diese und ähnliche Warnungen per Email?

http://www.virenkiller.de/newsletter/

Kommentare deaktiviert für Virus in gefälschter Anwaltsmail

21. März 2007

Wenn man einen Virus einschleusen will, dann muss dieser ein paar Regeln erfüllen

- Er muß so neu sein, dass ihn keiner erkennt

- Er muß unverdächtig sein

- Er muß unbemerkt arbeiten

Diese Regeln erfüllt ein Virus, der jetzt auf meinem Testsystem aufgeschlagen ist.

Die 225.280 Byte große Datei trägt den harmlosen Namen svchost.exe. Diesen Namen trägt auch eine wichtige Systemdatei von Windows.

Sie legt sich ab unter C:\Windows\svchost.exe

Netter Versuch… aber korrekterweise gehört diese Datei ins Systemverzeichnis von Windows! Und nicht in den Windows-Hauptordner selbst.

Und dann trägt sich das Teil doch frecherweise in die Autostartgruppe ein…

Das machte den Virus verdächtig. Ebenfalls verdächtigt war dann, dass diese Datei so neu war, was das Erstellungsdatum betrifft. Sie sollte schon so alt wie Windows sein.

Virustotal jedenfalls schlug Alarm:

| Antivirus |

Version |

Update |

Result |

| AhnLab-V3 |

2007.3.22.0 |

03.21.2007 |

no virus found |

| AntiVir |

7.3.1.44 |

03.21.2007 |

no virus found |

| Authentium |

4.93.8 |

03.20.2007 |

no virus found |

| Avast |

4.7.936.0 |

03.21.2007 |

no virus found |

| AVG |

7.5.0.447 |

03.21.2007 |

no virus found |

| BitDefender |

7.2 |

03.21.2007 |

no virus found |

| CAT-QuickHeal |

9.00 |

03.20.2007 |

no virus found |

| ClamAV |

devel-20070312 |

03.21.2007 |

no virus found |

| DrWeb |

4.33 |

03.21.2007 |

no virus found |

| eSafe |

7.0.14.0 |

03.20.2007 |

no virus found |

| eTrust-Vet |

30.6.3497 |

03.21.2007 |

no virus found |

| Ewido |

4.0 |

03.21.2007 |

no virus found |

| FileAdvisor |

1 |

03.21.2007 |

no virus found |

| Fortinet |

2.85.0.0 |

03.21.2007 |

suspicious |

| F-Prot |

4.3.1.45 |

03.20.2007 |

no virus found |

| F-Secure |

6.70.13030.0 |

03.21.2007 |

W32/Malware.LZM |

| Ikarus |

T3.1.1.3 |

03.21.2007 |

no virus found |

| Kaspersky |

4.0.2.24 |

03.21.2007 |

no virus found |

| McAfee |

4988 |

03.20.2007 |

no virus found |

| Microsoft |

1.2306 |

03.21.2007 |

no virus found |

| NOD32v2 |

2132 |

03.21.2007 |

no virus found |

| Norman |

5.80.02 |

03.21.2007 |

W32/Malware.LZM |

| Panda |

9.0.0.4 |

03.21.2007 |

Suspicious file |

| Prevx1 |

V2 |

03.21.2007 |

no virus found |

| Sophos |

4.15.0 |

03.13.2007 |

no virus found |

| Sunbelt |

2.2.907.0 |

03.16.2007 |

VIPRE.Suspicious |

| Symantec |

10 |

03.21.2007 |

no virus found |

| TheHacker |

6.1.6.078 |

03.20.2007 |

no virus found |

| UNA |

1.83 |

03.16.2007 |

no virus found |

| VBA32 |

3.11.2 |

03.21.2007 |

no virus found |

| VirusBuster |

4.3.7:9 |

03.21.2007 |

no virus found |

| Webwasher-Gateway |

6.0.1 |

03.21.2007 |

Virus.Win32.FileInfector.gen (suspicious) |

| Aditional Information |

| File size: 225280 bytes |

| MD5: c182282c37890c6878a9304962d6d137 |

| SHA1: bf7a5e4b86c05510eca42b9f66276b381d028109 |

| Sunbelt info: VIPRE.Suspicious is a generic detection for potential threats that are deemed suspicious through heuristics. |

Jotti leider nicht so

| AntiVir |

Keine Viren gefunden

|

| ArcaVir |

Keine Viren gefunden

|

| Avast |

Keine Viren gefunden

|

| AVG Antivirus |

Keine Viren gefunden

|

| BitDefender |

Keine Viren gefunden

|

| ClamAV |

Keine Viren gefunden

|

| Dr.Web |

Keine Viren gefunden

|

| F-Prot Antivirus |

Keine Viren gefunden

|

| F-Secure Anti-Virus |

Keine Viren gefunden

|

| Fortinet |

Keine Viren gefunden

|

| Kaspersky Anti-Virus |

Keine Viren gefunden

|

| NOD32 |

Keine Viren gefunden

|

| Norman Virus Control |

W32/Malware.LZM gefunden

|

| Panda Antivirus |

Keine Viren gefunden

|

| VirusBuster |

Keine Viren gefunden

|

| VBA32 |

Keine Viren gefunden

|

Und auch mein derzeitiger Scanner, Avast Free Edition, ließ die Datei gänzlich unbeeindruckt. (OK, das wird schnell geändert sein, ich habe ihnen den Virus geschickt).

Im Update werde ich Euch dann verraten, um was es sich handelt…

Kommentare deaktiviert für Virus C:\Windows\svchost.exe

Wieder mal versuchen die Bot-Netz-Betreiber, uns einen Trojaner mittels einer gefälschten Rechnung unterzujubeln.

Anhang: T-Com.zip

In der Zip-Datei befindet sich eine: Telekom.pdf.exe, die sich mit einem PDF-Icon zu tarnen versucht.

Jotti meint dazu:

| Telekom.pdf.exe |

| |

|

| Status: |

INFIZIERT/MALWARE (Anmerkung: diese Datei wurde bereits vorher gescannt. Die Scanergebnisse werden daher nicht in der Datenbank gespeichert.)

|

| Entdeckte Packprogramme: |

–

|

| |

| AntiVir |

TR/Dldr.iBill.AD gefunden

|

| ArcaVir |

Keine Viren gefunden

|

| Avast |

Keine Viren gefunden

|

| AVG Antivirus |

Keine Viren gefunden

|

| BitDefender |

Trojan.Spy.BZub.II gefunden

|

| ClamAV |

Trojan.Downloader-3861 gefunden

|

| Dr.Web |

Keine Viren gefunden

|

| F-Prot Antivirus |

Possibly a new variant of W32/Document-disguised-based!Maximus gefunden

|

| F-Secure Anti-Virus |

Trojan-Downloader:W32/Nurech.BE, Trojan-Spy.Win32.BZub.ii gefunden

|

| Fortinet |

Keine Viren gefunden

|

| Kaspersky Anti-Virus |

Trojan-Spy.Win32.BZub.ii gefunden

|

| NOD32 |

Win32/TrojanDownloader.Nurech.NAQ gefunden

|

| Norman Virus Control |

Keine Viren gefunden

|

| Panda Antivirus |

Keine Viren gefunden

|

| VirusBuster |

Trojan.DR.BZub.Gen.8 gefunden

|

| VBA32 |

Trojan-Spy.BZub.1 (paranoid heuristics) gefunden (mögliche Variante)

|

Kommentare deaktiviert für Trojaner in gefälschter Telekom Rechnung

7. März 2007

Und es reißt nicht ab, soeben schlug hier noch mehrfach eine neue gefälschte Rechnung auf und wurde uns auch von einem Leser parallel zugesandt.

Dieses Mal stellt angeblich die Firma Quelle eine Rechnung per Email.

Absender:

Quelle De is_as0@quelle.de

Betreff:

Ihre detaillierte Quelle Rechnung

Mailtext:

***************www.quelle.de***************

Wir bestätigen Ihnen den Eingang Ihrer Bestellung vom 06.03.2007 um 22:45 Uhr:

Vorgangs-ID: 771823464456

Verarbeitungscode: ART 3176537617401747810523221688853498812

Kundennummer: 885375869

——————————————————————————

Sehr geehrte Quelle Kunde,

vielen Dank für Ihre Bestellung bei www.quelle.de.

Eine definitive Lieferzusage können wir Ihnen momentan leider nicht geben.

die Gesamtsumme fär Ihre Rechnung beträgt: 691,70 Euro (incl. Versandspesen: EUR 5,95)

Anbei erhalten Sie den detaillierten Rechnung sowie die alle anderen wichtigen Unterlagen zu Ihrem Bestellung im beigefügter ZIP Datei.

Zahlungswunsch: Bankeinzug

Gemäß der erteilten Einzugsermächtigung werden wir den Rechnungsbetrag in den nächsten Tagen von Ihrem Konto einziehen.

Ihre Rechnung ist im PDF-Format erstellt und mit einer „Digitalen Signatur“ unterzeichnet worden. Den entsprechenden

Verifikationsbericht finden Sie im Anhang dieser E-Mail.

Durch die „Digitale Signatur“ wird Ihre Rechnung nach dem Signatur-Gesetz (SigG) anerkannt.

Es gelten die allgemeinen Geschäftsbedingungen der QUELLE GmbH

Informationen zum aktuellen Lieferstatus Ihrer Bestellung können Sie unter der Rubrik „Mein Konto/Bestellübersicht“ in Ihrem persönlichen Bereich abfragen. Bitte melden Sie sich hierfür einmalig an:

http://www.quelle.de/extern.cgi?id=771823464456

Um sich die Rechnung anschauen und die Signatur prüfen zu können, benötigen Sie den Adobe Reader, Version 7.0 (oder höher).

Sollten Sie keinen Adobe Reader besitzen, können Sie diesen kostenfrei auf der Homepage von Adobe downloaden: http://www.adobe.de/products/acrobat/readstep2.html

Nach der erfolgreichen Installation des Adobe Readers wird es Ihnen möglich sein, die Rechnungsdatei zu öffnen

und die Signatur zu prüfen.

Ihr Quelle Online Team

——————————————————————————

Wir bedanken uns nochmals für Ihre Bestellung.

Schauen Sie doch bald wieder einmal bei www.quelle.de vorbei.

Bestätigungs-ID: 885375869 (für interne Zwecke)

Stempelkarte

Jetzt anmelden & profitieren!

http://www.quelle.de/extern.cgi?id=771823464456

www.quelle.de

Es hängt eine RAR-Datei namens Quelle_Rechnung_nqan117n.rar dran, die eine ausführbare Datei mit der Bezeichnung Quelleu6dDenfi64in.pdf.exe enthält.

Es erkennen diesen Trojaner noch nicht alle Scanner. Jotti meint dazu:

| Status: |

INFIZIERT/MALWARE (Anmerkung: diese Datei wurde bereits vorher gescannt. Die Scanergebnisse werden daher nicht in der Datenbank gespeichert.)

|

| Entdeckte Packprogramme: |

–

|

| |

| AntiVir |

TR/Dldr.iBill.Z gefunden

|

| ArcaVir |

Keine Viren gefunden

|

| Avast |

Keine Viren gefunden

|

| AVG Antivirus |

Downloader.Generic3.VXR gefunden

|

| BitDefender |

Trojan.Downloader.Nurech.AO gefunden

|

| ClamAV |

Trojan.Downloader-1334 gefunden

|

| Dr.Web |

DLOADER.Trojan gefunden (mögliche Variante)

|

| F-Prot Antivirus |

Possibly a new variant of W32/Document-disguised-based!Maximus gefunden

|

| F-Secure Anti-Virus |

Trojan-Downloader:W32/Nurech.BC gefunden

|

| Fortinet |

Keine Viren gefunden

|

| Kaspersky Anti-Virus |

Trojan-Downloader.Win32.Small.cig gefunden

|

| NOD32 |

Keine Viren gefunden

|

| Norman Virus Control |

Keine Viren gefunden

|

| Panda Antivirus |

Keine Viren gefunden

|

| VirusBuster |

Keine Viren gefunden

|

| VBA32 |

Trojan-Downloader.Agent.35 gefunden (mögliche Variante)

|

Kommentare deaktiviert für Virus in gefälschter Quelle-Rechnung

Und wieder versucht jemand, verschreckten Emailempfängern eine virenverseuchte Email unterzuschieben.

Dieses Mal handelt es sich um eine gefälschte Rechnung, die angeblich von Single.de bzw. Singel.de kommt. Der Absender scheint sich da selbst nicht so sicher zu sein. Jedenfalls lautet der Absender

Rechnung Singel.de

Das Betreff aber lautet:

Rechnung Single.de Anmeldung ID 34944

Im Text steht dann

Sehr geehrte Damen und Herren,

vielen Dank für Ihre Anmeldung bei www.single.de Sie haben Sich für unsere

kostenpflichtige Partnersuche

angemedet. 097 ,- Euro werden Ihrem Konto für ein Jahresvertrag zu

Last gelegt. Wir mailen Ihnen

alle Partnersuchende aus Ihrer Region zwei Mal wöchentlich zu. Entnehmen Sie

Ihre Rechnung und den Zugang

zu Ihrem Profil dem unten angeführten Anhang. Bitte diesen genauestens

durchlesen und bei einer

Unstimmigkeit uns kontaktieren. Zum Lesen wird kein zusätzliches Programm

benötigt.

Falls die Anmeldung von einer dritten Person ohne Ihre Zustimmung

durchgeführt wurde, führen Sie

unverzüglich, den in dem Anhang aufgeführten Abmeldevrogang aus. Der

Widerspruch ist nach unseren AGB’s

innerhalb von zwei Wochen schriftlich zulässig!

Eine Kopie der Rechnung wird Ihnen in den nächsten Tagen per Post

zugestellt.

Mit freundlichen Grüßen

Webpool GmbH

Aachener Straße 7

50674 Köln

Fax: 02 21 / 95 29 61-38

Amtsgericht Köln

HRB 30628

Geschäftsführung: Hejung Im, André Ferrier

Umsatzsteuer-ID: DE 195535258

Wie man sieht, hat der Absender Probleme mit den deutschen Umlauten.

An der Mail hängt ein Anhang namens 71311.zip, der eine Datei mit der Bezeichnung Rechnung-singel.de.pdf.exe enthält.

Mehrere aktuelle Virenscanner (wie etwa mein Avast) erkennen den Virus (Avast zum Beispiel als Trojaner Win32:Nurech-U)

Auch Jotti ist der Trojaner bekannt:

| Datei: |

Rechnung-singel.de.pdf.exe |

| Auslastung: |

|

| Status: |

INFIZIERT/MALWARE (Anmerkung: diese Datei wurde bereits vorher gescannt. Die Scanergebnisse werden daher nicht in der Datenbank gespeichert.)

|

| Entdeckte Packprogramme: |

–

|

| |

| AntiVir |

TR/Dldr.iBill.Y gefunden

|

| ArcaVir |

Keine Viren gefunden

|

| Avast |

Win32:Nurech-U gefunden

|

| AVG Antivirus |

Keine Viren gefunden

|

| BitDefender |

Keine Viren gefunden

|

| ClamAV |

Trojan.Downloader-1334 gefunden

|

| Dr.Web |

Trojan.DownLoader.19265 gefunden

|

| F-Prot Antivirus |

Possibly a new variant of W32/Document-disguised-based!Maximus gefunden

|

| F-Secure Anti-Virus |

Trojan-Downloader:W32/Nurech.AZ gefunden

|

| Fortinet |

Keine Viren gefunden

|

| Kaspersky Anti-Virus |

Trojan-Downloader.Win32.Nurech.az gefunden

|

| NOD32 |

Keine Viren gefunden

|

| Norman Virus Control |

Keine Viren gefunden

|

| Panda Antivirus |

Keine Viren gefunden

|

| VirusBuster |

Keine Viren gefunden

|

| VBA32 |

Trojan-Downloader.Agent.35 gefunden (mögliche Variante)

|

Kommentare deaktiviert für Gefälschte Rechnung von Single.de/Singel.de mit einem Trojaner/Virus

25. Februar 2007

In letzter Zeit versuchen es mehrere, ihre Trojaner mittels gefälschter Rechnungen unter die Leute zu bringen. Ein relativ primitiver Versuch schlug jetzt hier auf, eine Art „Amazon-Trojaner“.

Das Betreff der Nachricht lautet: Ihre Bestellung 6719548 bei Amazon (oder andere Nummern, wie etwa 4958175).

Als Anhang bringt die Mail die Zipdatei 13915.ZIP mit.

Der Mailtext:

Vielen Dank fur Ihre Bestellung bei Amazon.de!

Das Sony VAIO VGN-1391517 Zoll WXGA Notebook

wird in kurze versendet. Die Kosten von 1215,- Euro

werden Ihrem Konto zu Last gelegt. Die Einzelheiten zu Ihrer

Bestellung entnahmen Sie bitte der angefugten Rechnung. Falls Sie

die Bestellung stornieren mochten, bitte den in der Rechnung angegebenen,

kostenlosen Kundenservice anrufen und Ihre Bestellnummer bereit halten.

Eine Kopie der Rechnung wird Ihnen in den nachsten Tagen schriftlich zugestellt.

Beachten Sie bitte: Diese E-Mail wurde von einer nur fur Benachrichtigungen

verwendeten Adresse gesendet. Eingehende E-Mails konnen nicht angenommen

werden. Antworten Sie nicht auf diese Nachricht.

Vielen Dank fur Ihren Einkauf bei Amazon Marketplace.

Amazon.de Kundenservice

http://www.amazon.de

Die Zip-Datei enthält eine ausführbare Datei namens 13915.exe.

Der Onlinescan mit Jotti meint dazu:

| Status: |

INFIZIERT/MALWARE

|

| Entdeckte Packprogramme: |

PE_PATCH, MEW

|

| |

| AntiVir |

HEUR/Crypted gefunden

|

| ArcaVir |

Keine Viren gefunden

|

| Avast |

Keine Viren gefunden

|

| AVG Antivirus |

Keine Viren gefunden

|

| BitDefender |

Keine Viren gefunden

|

| ClamAV |

Keine Viren gefunden

|

| Dr.Web |