Mit der Email erreicht und derzeit eine angebliche Rechnung von 1&1.

Die Absenderadresse stammt vermutlich aus derselben gestohlenen Liste wie unsere Mailadresse und hat mit 1&1 nichts zu tun. Der komplette Text lautet beispielsweise:

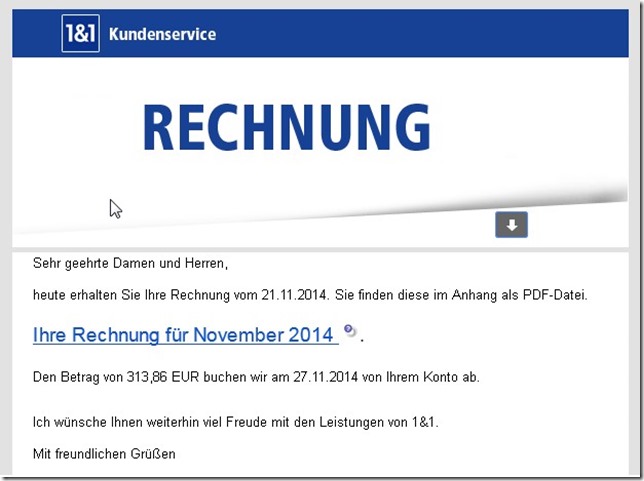

Sehr geehrte Damen und Herren,

heute erhalten Sie Ihre Rechnung vom 21.11.2014. Sie finden diese im Anhang als PDF-Datei.

Ihre Rechnung für November 2014

.

Den Betrag von 313,86 EUR buchen wir am 27.11.2014 von Ihrem Konto ab.

Ich wünsche Ihnen weiterhin viel Freude mit den Leistungen von 1&1.

Mit freundlichen Grüßen

Der Link geht zu einer Seite, die einen automatischen Download einer Datei mit Namen wie

1_1_kundencenter_mobilfunk.zip

enthält.

Darin befindet sich dann eine Datei mit einem extrem langen Namen, die sich mit einem PDF-Icon tarnt. Der Name lautet z.B.:

1_1_kundencenter_mobilfunk_2014_11_de_0209_0000328362_2761287_12_78_009_2876237820002.exe

Wie man sieht, soll hier der Eindruck einer Mobilfunk-Rechnung erweckt werden. Die Größe der Datei beträgt 176.128 Byte.

Virustotal meldet einen Trojaner-Befall. Die Scanner haben mal wieder verschiedene Namen für das Ding.

AVG Generic_s.EAK Ad-Aware Trojan.Agent.BGPB Avira TR/Crypt.176128 Baidu-International Trojan.Win32.Emotet.BAB BitDefender Trojan.Agent.BGPB Bkav HW32.Packed.9F33 Cyren W32/Trojan.QTWX-8483 DrWeb Trojan.Emotet.50 ESET-NOD32 Win32/Emotet.AB Emsisoft Trojan.Win32.Emotet (A) F-Prot W32/Trojan3.MHG F-Secure Trojan.Agent.BGPB GData Trojan.Agent.BGPB Kaspersky Backdoor.Win32.Androm.flqy McAfee Artemis!7AE552B119E7 McAfee-GW-Edition BehavesLike.Win32.Downloader.cc MicroWorld-eScan Trojan.GenericKD.1986891 Microsoft Trojan:Win32/Emotet.D Panda Trj/Zbot.AC Sophos Troj/Farfli-CA Symantec Downloader.Ponik Tencent Win32.Trojan.Inject.Auto TrendMicro TSPY_EMOTET.XXPT TrendMicro-HouseCall TSPY_EMOTET.XXPT

Immer daran denken:

- Rechnungen von 1&1 haben den AbsenderRechnungsstelle 1&1 Internet AG rechnungsstelle@1und1.de

- Rechnungen der Firma sprechen den Empfänger mit seinem Namen an.

- 1&1 Rechnungen kommen als PDF-Datei. Diese Endung ist auf Standard-Windows-Systemen nicht zu sehen.

ThreatExpert hat den Trojaner analysiert. Er legt eine Datei an, die wwcuhldh.exe heißt. Dieser Prozess versucht eine Internetverbindung zu öffnen. Neue Registry-Keys werden angelegt:

- HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Tif.Document

- HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Tif.Document\DefaultIcon

- HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Tif.Document\shell

- HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Tif.Document\shell\open

- HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Tif.Document\shell\open\command

- HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Tif.Document\shell\print

- HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Tif.Document\shell\print\command

- HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Tif.Document\shell\printto

- HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Tif.Document\shell\printto\command

- HKEY_CURRENT_USER\Software\Netscape\5.0

- HKEY_CURRENT_USER\Software\Netscape\5.0\e5792afa

- HKEY_CURRENT_USER\Software\Netscape\5.0\e5792afa\ee5792afa

- HKEY_CURRENT_USER\Software\Netscape\5.0\e5792afa\qe5792afa

- HKEY_CURRENT_USER\Software\Netscape\5.0\e5792afa\we5792afa

- HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications

- HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications\Tif

- HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications\Tif\Settings

Der Trojaner will Kontakt zur IP 162.144.106.152 aufnehmen.

Hallo, meine Frau hat leider den Link gewählt und den Trojaner installiert. Seitdem geht kein Browser, weder Firefox, noch IE, mehr. Antivir und Spybot haben nichts gefunden. Könnt ihr mir sage wie ich dieses Ding weg bekomme?

Vielen, vielen Dank für die Hilfe.

Kommentar by Andreas — 21. Oktober 2013 @ 18:22

Nicht, ohne zu wissen, um welche Trojanervariante es sich handelt. Und wenn Du das weißt, kannst Du ohnehin danach googeln.

Kommentar by virenkiller — 21. Oktober 2013 @ 21:25

Wie kann ich das herausfinden? Antivir und Spybot erkennen (noch) nix.

Kommentar by Andreas — 23. Oktober 2013 @ 07:58

Wenn Du die Mail noch nicht gelöscht hast, dann nimm den Anhang und schicke ihn zu einem Onlinevirenscanner.

http://www.virenkiller.de/onlinevirenscanner/

Kommentar by virenkiller — 23. Oktober 2013 @ 08:01

Vielen vielen Dank für deine Hilfe. Bin eine Neuling deines Blogs und habs daher noch nicht gewußt.

PS.: Ich finde virenkiller.de echt SUPER!!!

Kommentar by Andreas — 23. Oktober 2013 @ 09:31

Habe ebenfalls eine gefakte amazon Mail erhalten und bereits wie und an Amazon weitergeleitet.

Leider habe ich nicht aufgepasst und auf den Link in der Mail ‚hier können Sie Ihre Rechnung einsehen‘ geklickt.

Es öffnete sich zwar ein Fenster mit einer .tk Kennung, aber ohne Inhalt.

Die Mail wurde via iphone geöffnet. Habe ich damit nun einen Virus o.ä.?

Ich habe zur Sicherheit sofort mein amazon Passwort geändert und meine Daten gelöscht, aber ich vermute mal, dass ein datenzugriff wenn eh automatisiert durch die Nutzung des Links erfolgt wäre…

S.o.S!

Kommentar by Scully — 5. Januar 2014 @ 07:14

Wenn der Link mit einem iPhone geöffnet wurde, besteht wohl eher keine Gefahr.

Kommentar by virenkiller — 5. Januar 2014 @ 12:13

Hallo virenkiller,

ich habe leider auch den Link mit zip geöffnet noch am Montag und sofort mein Virusscanner McAfee gestarrtet. Am Montag hat der scanner noch nichts gefunden. Aber heute am Mittoch habe ich noch mal den scanner laufen lassen und scheinbar hat er den Virus mit dem Name Artemis!A7FA698FA912 gefunden und schon gelöscht. Muss ich noch etwas machen? Vielen Dank für Ihre antwort.

Kommentar by Anna — 4. Juni 2014 @ 16:34

Hallo Anna,

ich würde empfehlen, den Virenscan zu wiederholen. Wenn er nichts mehr findet, dann dürfte alles sauber sein.

Kommentar by virenkiller — 4. Juni 2014 @ 18:27